USA y Reino Unido se unieron a Georgia para culpar a Rusia por un ataque cibernético a gran escala que eliminó a miles de sitios web gubernamentales, privados y de medios en ese país en octubre 2019.

RED ELÉCTRICA VULNERABLE

"74455", los comandos digitales de Sandworm, la otra cara de Putin

El secretario de Estado, Mike Pompeo, y el secretario de Relaciones Exteriores británico, Dominic Raab, atribuyeron al GRU, la agencia de espionaje militar rusa, múltiples ataques digitales, incluido un intento de interferir con la campaña presidencial estadounidense de 2016.

Otros países también condenaron el ataque a Georgia, incluidos Países Bajos, Dinamarca, República Checa, Estonia y Lituania.

Moscú inmediatamente negó la acusación.

El ataque del 28/10/2019 tuvo como objetivo la oficina del Presidente de Georgia y las oficinas municipales locales. Interrumpió varios miles de sitios web gubernamentales y privados e inclusive las transmisiones de al menos 2 estaciones de televisión importantes, según declaraciones de los gobiernos de Georgia, USA y el Reino Unido.

Pompeo describió el ataque como evidencia de "un patrón continuo de operaciones cibernéticas rusas imprudentes contra varios países" y pidió a Moscú que deje de socavar a otros gobiernos.

El gobierno de Rusia desestimó la acusación. "Rusia no tenía la intención de interferir de ninguna manera en los asuntos internos de Georgia de ninguna manera", dijo el viceministro de Relaciones Exteriores, Andrei Rudenko, a la agencia estatal de noticias RIA Novosti.

Rusia y Georgia tienen una historia de conflictos recientes. Los vecinos libraron una guerra de 5 días en 2008 por las regiones de Osetia del Sur y Abjasia.

Tras la intervención militar rusa, Osetia del Sur y Abjasia, pasaron a ser territorios dependientes de Moscú.

Según el presidente ruso, Vladimir Putin, la agencia GRU ha sido fundamental para ayudar al Kremlin a alcanzar sus objetivos extranjeros de impulsar la influencia regional y global, dicen expertos independientes.

En el ciberataque de octubre, los piratas informáticos atacaron a una variedad de proveedores de servicios web georgianos y sitios web desfigurados, según USA y el Reino Unido.

El Centro Nacional de Seguridad Cibernética del Reino Unido evaluó que el GRU era "casi seguro" responsable, con una probabilidad superior al 95%, según un comunicado del gobierno.

El Reino Unido acusó al ataque de una unidad GRU, conocida como "Sandworm, BlackEnergy Group, Telebots y VoodooBear":

> En 2015 y 2016, piratas informáticos apagaron las luces de cientos de miles de hogares alcanzados por un sabotaje digital.

> En 2017 ocurrió el ciberataque más caro de la historia, NotPetya, que infligió más de US$ 10.000 millones en daños globales.

> Los Juegos Olímpicos de 2018 se convirtieron en el objetivo del ciberataque más engañoso jamás visto, enmascarado en capas de 'falsa bandera'.

GRU

El Departamento Central de Inteligencia (en ruso, Glávnoye Razvédyvatelnoye Upravlenie, o GRU) es el servicio de inteligencia militar de las Fuerzas Armadas de la Federación Rusa y, anteriormente, de la Unión Soviética.

El GRU fue creado en 1918 por orden del Consejo Militar Revolucionario del Ejército Rojo, bajo la dirección de León Trotsky, con el objetivo de coordinar las acciones de las agencias de inteligencia del ejército. Su existencia fue tan secreta que permaneció desconocida para los servicios secretos extranjeros hasta varias décadas después.

Históricamente, el GRU tuvo una fuerte rivalidad con el ex KGB, ya que ambos intentaron ocupar el espacio de la Cheka (en ruso, Chrezvycháinaya Komíssiya o 'Comisión Extraordinaria'), la primera de las organizaciones de inteligencia política y militar soviética, creada el 20/12/1917 por Feliks Dzerzhinski.

La agencia sucedió a la Ojrana zarista, su cometido era «suprimir y liquidar » -con amplísimos poderes y casi sin límite legal alguno- todo acto « contrarrevolucionario » o « desviacionista ».

El Comité para la Seguridad del Estado (en ruso, Komitet Gosudárstvennoy Bezopásnosti o KGB), fue el nombre de la agencia de inteligencia y principal policía secreta de la Unión Soviética, entre el 13/03/1954 y el 06/11/1991, cuando fue disuelto.

Desapareció semanas antes del final de la Unión Soviética porque era una organización muy visible y fue reemplazada con varios servicios distintos: FSB, SVR, FAPSI, etc.

Pero el GRU es más discreto, un "Estado dentro del Estado", paraguas de la élite de los comandos de operaciones especiales 'spetsnaz'.

También tiene jurisdicción sobre la información satelital obtenida por las Tropas Cósmicas, a través de las instalaciones de seguimiento espacial de Vatútinki, particularmente en lo relativo a cuestiones relacionadas con la guerra nuclear.

Aunque en sentido estricto el GRU -con sede en el denominado 'Acuario', un complejo de edificios en la estación aérea Moscú-Jodynka, en el área urbana de Moscú- es un servicio de inteligencia militar, se le sospecha un interés en muchas áreas vagamente relacionadas con las fuerzas armadas: desde la adquisición de tecnologías hasta el espionaje económico.

Muchos creen que "Sandworm" depende del GRU.

"Esto tiene un olor de agosto de 1945", dijo Michael Hayden, ex director de la NSA y la CIA, en un discurso. "Alguien acaba de usar una nueva arma, y esta arma no se volverá a guardar en el armario". El 06/08/1945 explotó la bomba atómica sobre Hiroshina, Japón (el estreno del poder nuclear).

Londres también dice que la unidad es operada por el Centro Principal de Tecnologías Especiales de GRU, a menudo referido por la abreviatura "GTsST" o su número de campo, "74455".

Existe muy poca información disponible en relación a la Unidad 74455.

En la revista “Sistemas de control y medición de información”, apareció un tal "E.E. Nazarov, científico y empleado de la Unidad Militar 74455"; identidad que participó en dos artículos:

> “Algoritmo para generar interferencia tipo basada en la evaluación rápida de parámetros de señal”; y

> " Métodos para estimar los errores en la determinación de las coordenadas del portador de radar aerotransportado por un sistema RTR distribuido espacialmente”.

De estos textos se deduce que personas de la Unidad trabajan en temas como el jamming (y el anti jamming) de señales; o sea la guerra electrónica.

Se vincula a la Unidad a Mikhail Alekseevich Eremeev, doctor en Ciencias Técnicas, coautor de varios libros y artículos científicos sobre criptografía. Alguien con ese nombre fue profesor en el Departamento de Tecnologías de Instrumentos Especiales de la Universidad Tecnológica de Moscú y miembro de la Junta Editorial de la publicación “Actas de la Academia Espacial Militar A.F. Mozhaisky”.

La Unidad se ubica, según rumores, en el número 22 de la calle Kirova, en el barrio de Khimki, Moscú, en el edificio conocido como «La Torre», aunque otros insisten en el domicio de Khoroshevskoe, 76 (el famoso “Acuario”).

El Reino Unido dijo que la misma unidad estaba detrás de NotPetya, un ataque cibernético de junio de 2017 que invadió las redes corporativas globales principalmente a través de una actualización de software malicioso de una pequeña empresa en Ucrania. El ataque estrelló muchos sistemas en todo el mundo e interrumpió los negocios para compañías como FedEx Corp. y Merck & Co.

El equipo de "Sandworm" también fue responsable de un ataque en 2015 contra la red eléctrica de Ucrania que dejó a 230.000 personas sin electricidad durante 6 horas, dijo el Reino Unido. Moscú ha negado su participación en estos ataques.

Ucrania

"El gobierno ruso tiene una opción clara: continuar este patrón agresivo de comportamiento contra otros países, o convertirse en un socio responsable que respete el derecho internacional", dijo el secretario de Relaciones Exteriores del Reino Unido, Dominic Raab.

Esto ya sucedió en Ucrania, el escenario de la ciberguerra por excelencia, donde saboteadores invisibles han desconectado la electricidad en reiteradas ocasiones, durante horas.

Un ejército de hackers ha debilitado sistemáticamente todos los sectores de Ucrania: medios de comunicación, finanzas, transporte, militares, política, energía.

"Realmente no se puede encontrar un espacio en Ucrania donde no haya habido un ataque", dice Kenneth Geers, un embajador de la OTAN. En una declaración pública, el presidente de Ucrania, Petro Poroshenko, informó en diciembre 2018 que hubo 6.500 ataques cibernéticos contra 36 objetivos ucranianos en 2 meses.

Antes de las elecciones de Ucrania posteriores a la revolución de 2014, un grupo pro-ruso que se hace llamar CyberBerkut, una entidad con enlaces a los piratas informáticos del Kremlin que manipuló el sitio web de la Comisión Electoral Central del país para anunciar el candidato presidencial de derecha Dmytro Yarosh como el ganador.

Los administradores detectaron la manipulación menos de 1 hora antes de que se declararan los resultados de las elecciones. Y ese ataque fue solo el preludio del experimento más ambicioso de Rusia en la guerra digital, el aluvión de ciberataques que comenzó en el otoño de 2015 y no ha cesado desde entonces.

Las compañías eléctricas estadounidenses ya han aprendido de la victimización de Ucrania, dice Marcus Sachs, director de seguridad de la Corporación de Fiabilidad Eléctrica de América del Norte.

Después del ataque de 2015, dice Sachs, realizó un 'road show', reuniéndose con firmas eléctricas para decirles que necesitan reforzar sus prácticas básicas de ciberseguridad y desactivar el acceso remoto a sus sistemas críticos con mayor frecuencia.

"Sería difícil decir que no somos vulnerables. Cualquier cosa relacionada con otra cosa es vulnerable”, dice Sachs. "Dar el salto y sugerir que la red está a milisegundos del colapso es irresponsable".

Pero para aquellos que han estado prestando atención a Sandworm durante casi 3 años, dar la alarma sobre el potencial de un ataque a la red de USA no es improbable.

John Hultquist, jefe del equipo de investigadores de FireEye, afirma: "Hemos visto a Sandworm mostrar una capacidad para apagar las luces y un interés en los sistemas estadounidenses".

3 semanas después del ataque de Kiev en 2016, escribió una predicción en Twitter y la fijó en su perfil para la posteridad: "Lo juro, cuando el Equipo Sandworm finalmente clave la infraestructura esencial de Occidente, y la gente reaccionará como si fuera una gran sorpresa."

'Sandworm' manipularía CrashOverride, un arma reutilizable y altamente adaptable de interrupción de servicios eléctricos apelando al 'malware'.

Marina Krotofil, investigadora de seguridad de sistemas de control industrial de Honeywell, opinó que hay una evolución en la sofisticación de los piratas informáticos: "En 2015 eran como un grupo de luchadores callejeros brutales. En 2016 ya eran ninjas".

Nadie sabe cómo o dónde ocurrirán los próximos ataques de Sandworm.

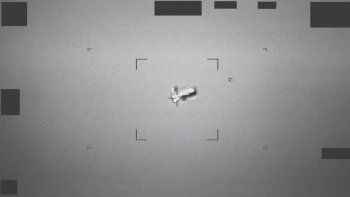

En 2007, un equipo de investigadores del Laboratorio Nacional de Idaho, que incluía a Mike Assante, demostró que es posible hackear la infraestructura eléctrica hasta 'la muerte': el llamado experimento Aurora usó 'comandos digitales' para destruir en forma permanente un generador diesel de 2.25 megavatios.

En un video del experimento, una máquina del tamaño de un living convencional agoniza.

Los investigadores de ESET -compañía de seguridad informática- señalaron que CrashOverride contiene un código diseñado para apuntar a un dispositivo Siemens en particular que se encuentra en las centrales eléctricas, un equipo que funciona como un interruptor de apagado para evitar sobretensiones peligrosas en líneas eléctricas y transformadores.

Si CrashOverride puede paralizar esa medida de protección, es posible que ya pueda causar daños permanentes al hardware de la red.